時間:2017-06-11 來源:互聯網 瀏覽量:

E安全6月11日訊 微軟公司安全團隊已經發現一個新的惡意軟件家族,其能夠利用英特爾Active Management Technology(即主動管理技術,簡稱AMT)Serial-over-LAN(即串行LAN,簡稱SOL)接口充當文件傳輸工具。

英特爾AMT SOL公開隱藏網絡接口

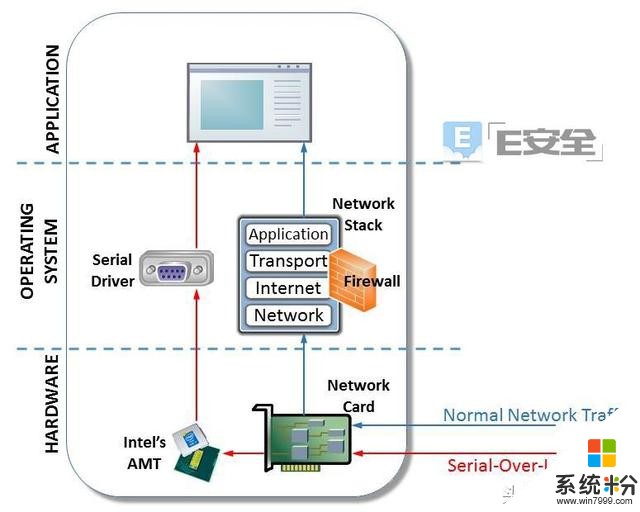

由於英特爾AMT SOL技術的自身特性,其流量能夠繞開本地計算機的網絡堆棧,這意味著本地防火牆或者安全產品將無法檢測或者阻斷惡意軟件從受感染設備內提取數據的行為。

這是由於英特爾AMT SOL屬於英特爾ME(即管理引擎)的一部分,其作為獨立處理器被嵌入至英特爾CPU當中,且運行有獨立的一套操作係統。ME甚至能夠在主處理器斷電後繼續保持運行,英特爾公司希望利用ME為需要管理成千上萬台計算機的網絡環境的企業客戶提供遠程管理功能。

在ME組件堆棧當中,AMT為英特爾vPro處理器及芯片組提供一項遠程管理功能。英特爾AMT SOL為英特爾AMT遠程管理功能的串行LAN接口,負責通過TCP公開一個虛擬串行接口。

由於英特爾AMT SOL接口在英特爾ME內運行,這就與正常操作係統獨立開來,這意味著普通的操作係統當中配置的防火牆與安全產品將無法對AMT SOL發揮作用。

另外,由於運行在英特爾ME之內,AMT SOL接口還能夠在PC設備被關閉(仍以物理方式接入網絡)時保持運作,包括允許英特爾ME引擎通過TCP持續發送或者接收數據。

網絡間諜組織利用英特爾AMT SOL實現惡意軟件功能

好消息是,英特爾AMT SOL在全部英特爾CPU之上皆默認被禁用,這意味著使用了英特爾CPU的PC用戶或者本地係統管理員必須手動啟用該功能才可能受到威脅影響。

但壞消息是,微軟公司發現某網絡間諜活動集團已經開發出惡意軟件,該惡意軟件能夠利用英特爾AMT SOL接口從受感染計算機處竊取數據。

微軟方麵並未提到這些得到政府支持的黑客是否已經發現了在受感染主機上啟用該功能的方式,抑或隻能在確定潛在目標激活該功能的情況下才能加以利用。

該功能已經在針對南亞及東南亞地區各企業及政府機構的惡意軟件當中有所體現。微軟公司的研究人員將部分此惡意軟件的組織命名為PLATINUM。

早在2009年微軟公司就首次發現該黑客組織,且惡意活動目標始終圍繞著南亞與東南亞地區展開。

PLATINUM以複雜的黑客技術而聞名

PLATINUM是迄今為止已被發現的技術水平最高的黑客組織之一。

去年,微軟公司發布報告稱該組織曾利用熱補丁以安裝惡意軟件,微軟公司通過熱補丁機製發布更新、使用活動進程並升級應用程序或操作係統,而無需重新啟動計算機。

安全研究人員們此前曾認真討論過網絡攻擊者可能如何利用熱補丁機製實現惡意軟件安裝,因此微軟方麵對這樣的結果並不感到意外。但對英特爾AMT SOL接口的惡意利用則絕對前所未有,因此,PLATINUM的惡意軟件自然就成了曆史上首例利用英特爾AMT SOL接口的攻擊手段。

這更進一步支持了微軟方麵的理論,即該黑客組織由經過訓練且資金實力雄厚的成員所組成,且很可能來自民族國家的網絡情報部門。

英特爾AMT SOL因具備隱身特性而遭到利用

一般來講,網絡間諜組織最為關注的是如何隱藏自己的形跡,英特爾AMT SOL對繞過防火牆的功能成為其被選中的主要原因。

微軟公司表示其仍然能夠識別惡意軟件操作中的線索,從而通過Windows Defender ATP安全產品在AMT SOL接口被訪問及啟用之前將其發現。在這種情況下,企業還將收到警告,提示其可能已經感染了相關惡意軟件。

在與微軟方麵進行接洽時,英特爾公司表示PLATINUM組織並未使用任何存在於英特爾AMT SOL接口中的安全漏洞,但這確實屬於出於合法目的而開發的技術被用於惡意用途的又一個典型案例。

微軟公司在昨天發布的一份報告當中提供了與PLATINUM組織攻擊目標與活動相關的詳細信息,E安全感興趣的讀者可點擊此處查看(英文原文)。

E安全注:本文係E安全獨家編譯報道,轉載請聯係授權,並保留出處與鏈接,不得刪減內容。

@E安全,最專業的前沿網絡安全媒體和產業服務平台,每日提供優質全球網絡安全資訊與深度思考。