時間:2017-05-19 來源:互聯網 瀏覽量:

2017年5月12日起,“永恒之藍”勒索蠕蟲利用微軟係統漏洞橫掃全球,目標直指沒有及時更新係統補丁的Windows係統,被感染用戶必須繳納贖金才能恢複被不法分子加密的文檔被加密。作為雲安全的重要基礎設施,虛擬化係統有沒有在這場全球大勒索中幸免遇難?如何避免成為“永恒之藍”的下一個攻擊目標?

“永恒之藍”主要針對沒有及時更新係統補丁的WindowsXP、Vista、Windows7/8以及Windows Server2003/2008/2008 R2。從目前的統計數據來看,PC機的Windows係統感染數量更多,有部分虛擬桌麵和虛擬服務器甚至公有雲上的虛擬主機也出現了被感染的情況。

眾多周知,目前中國的服務器虛擬化正處於一個快速成長的階段,虛擬服務器的數量已經接近物理服務器的數量,另外桌麵係統也被越來越多的客戶所接受。為什麼這次它們也未能幸免呢?這要從國內使用虛擬化方案的客戶的安全狀況說起。

超過60%虛擬化環境不設防讓“永恒之藍”有機可乘調查顯示,國內有超過60%的虛擬化環境並沒有部署安全防護軟件,究其原因,主要有以下幾點:

【原因一】:很多客戶認為自己的服務器虛擬化係統中虛擬機大部分是Linux操作係統;少部分是Windows Server係統。一方麵感染Linux係統惡意軟件數量較少,另一方麵虛擬化環境多為內網不熟,被攻擊和感染的概率比較低。

【原因二】:有的客戶認為虛擬化環境的網絡出口部署了防火牆,沒有必要在虛擬機上額外部署安全防護軟件浪費計算資源;

【原因三】:部分虛擬桌麵的客戶之前層在係統部署過傳統桌麵防護軟件,或多或少都經曆過防病毒風暴,導致虛擬桌麵係統運行速度變慢,體驗感變差的情況。加上虛擬桌麵具備快速恢複的能力,因此部分客戶為了保障使用體驗,放棄安全,讓虛擬桌麵處於“裸奔”狀態。

這無疑讓“永恒之藍”們有機可乘:

【機會一】:如果客戶的虛擬服務器係統未能及時更新MS17-010補丁,並且邊界防火牆對來自互聯網或內部用戶的訪問控製策略沒有收緊,那麼非常有可能遭到攻擊而被感染。另外,虛擬化環境中,虛擬機之間的東西向流量是無法監控的灰色地帶,這為監控和防範蠕蟲病毒的散播增加了難度。

【機會三】:有的客戶會認為部署的全部是Linux係統,不受“永恒之藍”影響。那麼需要提醒的是,這兩年互聯網已經多次出現了針對Linux係統的敲詐勒索軟件。目前全球黑色產業鏈發展異常迅速,現在攻擊者的目標雖然是桌麵用戶,但不排除在未來會把主要目標指向Linux係統。從最近的報道來看,歐美的醫院和教育科研機構頻繁的遭到了勒索軟件侵襲,或許對於攻擊者而言,勒索企業的服務器成功的概率要比普通家用電腦的用戶更容易成功。

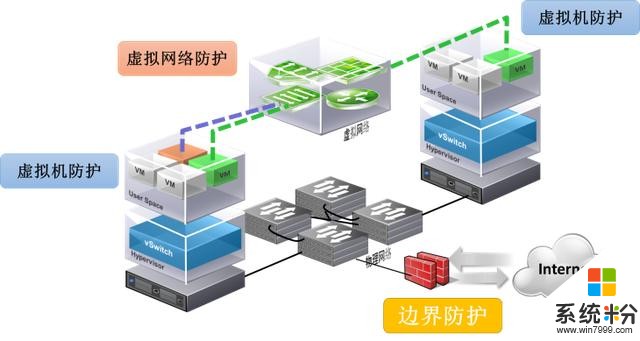

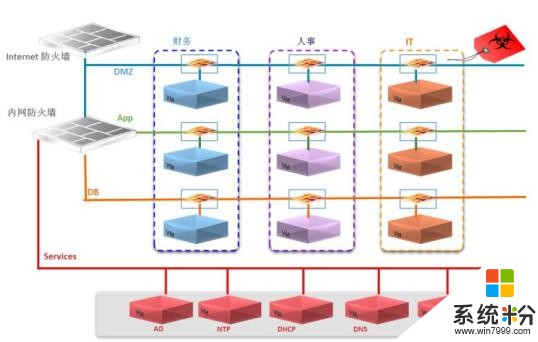

虛擬化環境如何防範“永恒之藍”們?對於虛擬化環境的客戶,該如何有效麵對的“永恒之藍”們的攻擊呢?通常來說,虛擬化環境的風險點在於三個層麵,第一是來自互聯網或內部網絡邊界的威脅;第二是虛擬機之間的網絡隔離控製;第三是虛擬主機自身的風險和脆弱性。所以,要想避免成為“永恒之藍”們的下一個攻擊目標,有必要從以下三方麵入手:

首先,無論在公有雲還是客戶內部私有的虛擬化環境,客戶通常都會選擇部署傳統的硬件防火牆和入侵檢測設備。但是這些硬件設備的本身部署周期長、靈活性低,這對於虛擬化和雲計算的可伸縮性及即申請即部署的特質符合度較低,因此安全廠商紛紛推出了基於NFV技術的並集成IPS功能的下一代防火牆。利用NFV技術能夠為客戶建一個開放、彈性、可靠的雲邊界的基礎安全防禦架構平台,同時能夠為客戶統一管理,簡化運維難度,實現業務靈活擴展,降低運營和投資成本。

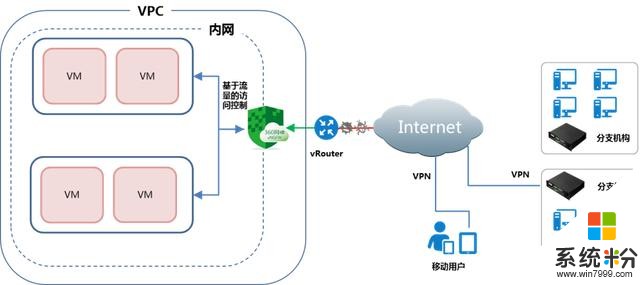

其次,在虛擬化環境,客戶應借助於虛擬化廠商新近推出的網絡虛擬化技術來加強虛擬機之間的隔離和控製,如vmware NSX、KVM廠商的SDN技術等。網絡虛擬化技術首次使網絡微分段變得切實可行。它可在不依賴網絡拓撲的情況下,針對數據中心內的每個虛擬機執行精細的防火牆保護和安全策略實施,同時讓虛擬化機之間的東西向流量變得透明可視化。對於突發性的蠕蟲等惡意軟件入侵,也完全可以借助網絡虛擬化功能臨時下發管控策略來遊刃有餘的應對。

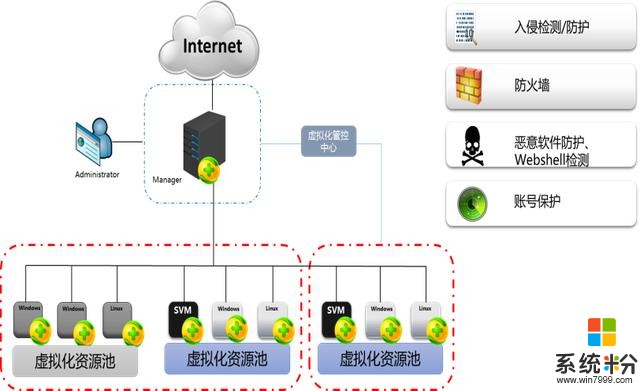

最後,對於虛擬機自身的安全也需要引起足夠的重視,本身虛擬機係統本身集成物理服務器的風險和脆弱性,如麵臨著黑客攻擊和惡意軟件的侵襲。同時由於多數虛擬機承載了很多企業的關鍵業務,所以即使廠家發布漏洞威脅公告,用戶為了保障業務的穩定性和連續性,無法立即在虛擬機中安裝補丁並重啟。在這種窗口期需要諸如主機入侵防護技術為客戶贏得安裝補丁的時間。目前針對於虛擬機主機防護的主流技術有兩類。一是在每個虛擬機中部署輕量級代理防護的產品,另一種是無代理的防護技術,即隻需要在Hypervisor層部署一個代理就能夠保護上層所有虛擬機。

輕代理部署示意圖

無代理部署示意圖

綜上訴述,和早期虛擬化環境安全技術一片空白相比,虛擬化廠商和安全廠商都從技術角度給予用戶更多的選擇,已經能夠讓客戶構建起不亞於甚至超過傳統數據中心的安全防護能力。

隨著《網絡安全法》和工信部對《雲計算發展三年行動計劃》的出台,以及即將頒布的新版《等級保護》,國家從政策和法律層麵都會提出對雲計算和虛擬化安全的具體要求和指導意見。相信隨著技術的發展和法規的遵從必將全麵提高中國用戶虛擬化和雲的安全防護能力,即使未來“永恒之藍”們來的更加猛烈,中國用戶也能夠從容麵對。