時間:2017-05-17 來源:互聯網 瀏覽量:

上周五大規模傳播的WannaCry勒索軟件讓一群網絡安全專家意外地團結起來。

WannaCry勒索軟件的故事類似於好萊塢劇本,它像野火一樣蔓延 - 從歐洲開始 - 感染了超過20萬台電腦,其中包括英國國家衛生服務部門的大部分醫院和醫生辦公室關閉非緊急服務。

該勒索軟件利用了一個由美國國家安全局(NSA)發現的微軟Windows漏洞,隨後被影子經紀人泄露,並在兩個月前進行了修補(如果您還沒有,現在就重新進行補丁)。這種特殊的攻擊使得WannaCry在感染組織內的設備方麵特別有效。然後,一個匿名研究人員偶然發現了如何通過注冊域名來製止攻擊。英國媒體在周末曝光了改名研究員的真實身份,微軟則把鍋甩給了NSA,指責他們惹了大麻煩。

經過一個周末的努力,許多IT專家和研究員都已做好了麵對新一周變種危機的感染。如果你是那個勒索軟件作者,成功地攻擊了全球近25萬個設備和主要公司,包括雷諾和聯邦快遞,你期望這回能掙多少錢?

綁架一台電腦能賺多少錢?

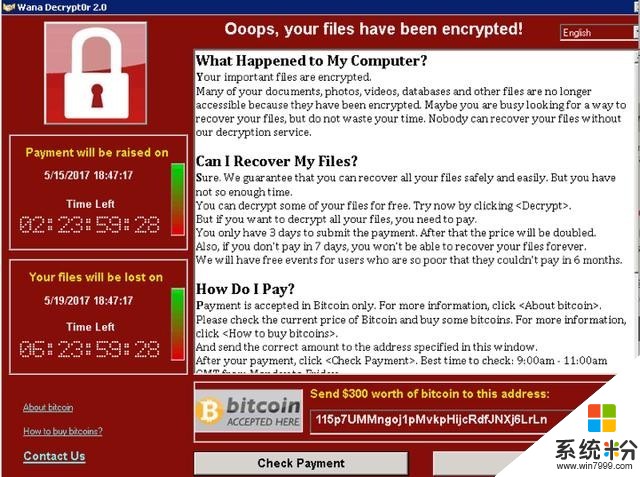

首先,我們來看一下贖金要求。 一旦感染,WannaCry加密你電腦中的文件,並要求在比特幣上支付300美元。 三天後,贖金飆升至600美元。

WannaCry提供了三個比特幣付款地址,雖然比特幣支付方式是匿名的(僅顯示發件人和接收方的比特幣地址),但所有交易都被公開記錄在塊中。因此要看出WannaCry作者的收入多少並不是件難事。查看塊鏈接數據可以看出傳送的比特幣數量,發件人和收件人的比特幣地址以及交易時間。

截至周一下午,WannaCry的三個比特幣地址已經收獲了215筆贖金。但其中35筆低於1美元,15筆低於25美元。許多付款都出自同一個人,很有可能是研究人員在測試這個勒索軟件。

另外兩筆款項大約在50刀左右——比測試款多,但遠不及攻擊者要求的贖金。這可能是係統出了錯或是受害者和攻擊方達成了某種協議。

而剩下的163筆費用則更像是真正的贖金——從168美元到3424美元不等。總計51644美元。超過兩萬美元的贖金都是在周一完成的交易。

雖然比特幣可以直接用於購買一些物品,但是犯罪分子需要能夠將其收取的贖金轉為美元(或其當地貨幣),才能用得了。但考慮到該事件引發的巨大關注,要想將比特幣安全地轉換成真實貨幣可能是一個問題。

因此,現在這些罪犯並沒有真正賺到一分錢。沒有任何贖金已經從任何相關的比特幣地址撤回或移走。一旦罪犯兌換這筆錢就會暴露身份,因為這筆錢也從來沒有被使用過。

勒索軟件如何“發家致富”?

盡管WannaCry已嚴重癱瘓,他仍然成功地感染並加密了超過10萬台電腦。成千上萬的受害者麵對勒索隻有三個選擇:支付贖金,處理數據丟失,或等待研究界開發個解密器。

在接下來的幾天內,隨著企業和用戶對恢複數據的需求,所收集的總贖金將大幅增加,每小時都有更多的贖金在支付。

許多公司的業務都被迫關閉,運維人員沒日沒夜地加班加點處理感染和估算損失。即使是手裏有著所有重要數據備份的公司也要花費數小時的時間恢複機器或確保每台機器都裝上補丁。而與此同時,微軟提供的MS17-010補丁的帶寬費用可能超過了犯罪分子收集的5萬美元。

另一方麵,這次攻擊暴露了那些主流機構缺乏維護機器安全的意識。開個windows自動更新裝上兩個月前就發布的補丁,早就沒WannaCry什麼事了。

WannaCry已經變種了,趕快安上補丁才是正事兒!趕緊自救吧!