時間:2017-05-14 來源:互聯網 瀏覽量:

還在用老係統的Windows用戶:趕緊更新係統

過去一天裏,包括中國在內的全球99個國家都遭受到勒索軟件(ransomware)的攻擊,覆蓋多個公共服務機構和個人用戶的Windows電腦。

英國衛生服務(NHS)機構電腦文件被鎖住,被迫取消門診預約、轉移病人;其他受害者還包括西班牙最大的電信運營商、俄羅斯內政處以及聯邦快遞(FedEx)等,他們的電腦文件都被加密無法獲取。

在國內,包括北大等多所高校都受到了攻擊,連接校園網絡的學生電腦上的文件也被加密、要求交付贖金。

所謂的“勒索軟件”(ransomware),其攻擊方式就跟敲詐勒索沒有區別:黑客通過電腦漏洞黑入後對部分文件進行加密後,再以解密的秘鑰為要挾,要求機主交付“贖金”。

這是目前最大的網絡攻擊之一。安全軟件公司Avast稱他們已經確認了7.5萬次,影響了英、美、俄羅斯等國家,其中重災區是俄羅斯、烏克蘭和台灣。

在這次攻擊中,主要受到攻擊的是老舊的 Windows 係統,包括 Windows XP、Windows 8以及服務器所用的係統 Windows Server 2012。微軟稱,Windows 10 係統用戶暫時還沒有受到攻擊。

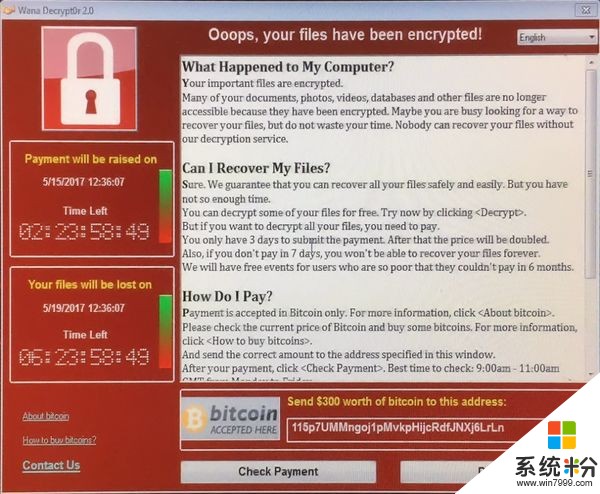

勒索軟件攻擊,通過給電腦上的文件加密勒索用戶|圖片來自:mspoweruser

中招的電腦界麵會出現這樣一個窗口,告知用戶他們電腦上的文件已經被加密,必須以加密的數字貨幣比特幣來交付贖金。

選擇比特幣應該是因為它難以被追溯,攻擊者開出的要價在300-600 美元。

這次的勒索軟件是怎麼回事?

從周五開始,這款勒索軟件攻擊了多個國家的醫療、銀行、學校等多個公共服務機構,但目前沒有黑客團體聲稱為這次攻擊負責。

這次勒索軟件攻擊被認為跟此前泄漏的一個 Windows 係統漏洞有關。4 月份,一個名為 Shadow Brokers 的黑客團體從美國國家安全局(NSA)挖到了一個 Windows 係統攻擊工具 EternalBlue,這次的勒索攻擊者在這個攻擊工具的基礎上,增加了自我複製機製,可以從一台被攻擊的電腦傳到另外一台電腦上,但還沒有確定這次攻擊者的信息。

在這次攻擊中,勒索軟件偽裝成的發票單據、招聘的相關文件,附在郵件內傳播。但跟常見的勒索軟件不同的是,Wanna 病毒無需用戶打開郵件或者下載就可以感染電腦文件。由於限製贖金以加密的數字貨幣比特幣進行交付,勒索人的信息不像信用卡和銀行轉賬那樣容易被警方追蹤。

這次攻擊不僅僅攻擊個別電腦,還可以影響到到整個網絡。英國的安全架構師給 CNN 電視台舉了個例子,如果一台受攻擊的電腦接入到一家咖啡館的網絡裏,勒索軟件會傳染給所有咖啡館內的電腦。

在國內,勒索軟件可以攻擊校園網用於文件共享的 445 端口進行擴散,而像中石油的加油站,可能是因為沒有升級係統的支付係統主機被攻擊,導致了其他主機也受到影響,目前這些加油站被關閉了網絡。

微軟發布了安全補丁,一位安全專家無意製止了攻擊

在周五的官方聲明中,微軟稱,他們已經給這個漏洞發布了補丁,那些開啟了微軟係統更新(Windows Update)的用戶已經受到了保護。

此外,針對這次攻擊的重點對象,包括 Windows XP、Win8 和 Windows Server 2012,微軟在官網同樣給出了安全更新補丁下載。

更進一步的擴散被一位安全軟件公司的研究員 Tony B 阻止了。這位來自 Kryptos Logic 安全公司的研究員控製了一個網站域名,將其以硬編碼的方式寫進這個勒索軟件內,阻止了 Wanna 進一步擴散,但此前被攻擊的電腦仍受到影響。

找到阻止方式更多是憑運氣。Tony B 本身的工作內容就是尋找可以追蹤各種不同的惡意程序的方式,他的方法是追蹤那些可以控製惡意程序的服務器域名。

根據惡意軟件的流傳途徑,他會找出那些跟惡意軟件相關的、未經注冊的服務器域名,然後反向追蹤惡意軟件,驗證是否能控製這些惡意軟件的傳播。他為此注冊了數百個這種域名,以便控製這些惡意軟件。

在這次攻擊中,他以同樣的方式尋找到了跟這次勒索軟件有關的一個服務器域名,並且做了注冊。意料之外的是,他猜中了控製這次勒索軟件的服務器域名。

由於受到攻擊的電腦沒法靠用戶自己解開文件加密,這些加密的文件隻能被攻擊者解除文件加密,跟這次事件相似的勒索軟件攻擊中,用戶隻能加強防護,不能解決。

本文來源:好奇心日報 徐弢