時間:2017-05-14 來源:互聯網 瀏覽量:

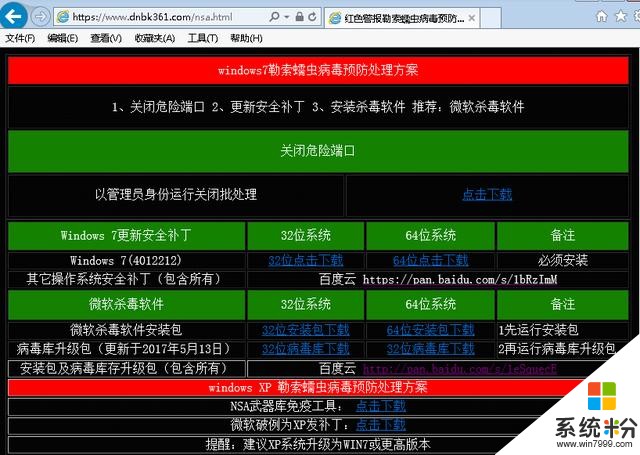

1、關閉危險端口(已製作一鍵關閉批處理)

2、更新安全補丁 (已提供各版本操作係統補丁下載)

3、安裝殺毒軟件 推薦:微軟殺毒軟件(已提供軟件包及病毒庫升級包)

所有工具及軟件已為大家提供下載,請關注微信公眾號 電腦幫客網 回複119 提供在線下載幫助

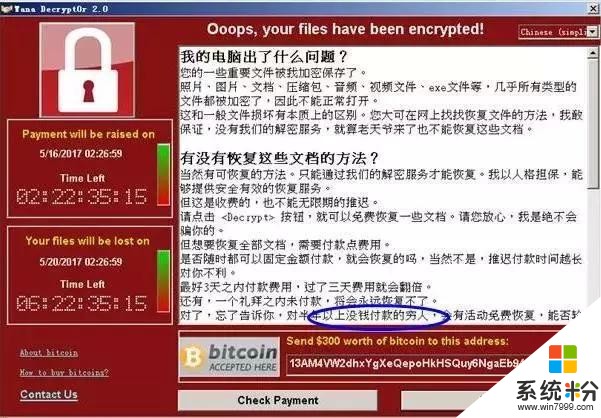

2017年5月12日起,全球範圍內爆發基於Windows網絡共享協議進行攻擊傳播的蠕蟲惡意代碼,這是不法分子通過改造之前泄露的NSA黑客武器庫中“永恒之藍”攻擊程序發起的網絡攻擊事件,用戶隻要開機上網就可被攻擊。五個小時內,影響覆蓋美國、俄羅斯、整個歐洲等100多個國家,國內多個高校校內網、大型企業內網和政府機構專網中招,被勒索支付高額贖金才能解密恢複文件,對重要數據造成嚴重損失。這次的“永恒之藍”勒索蠕蟲,是NSA網絡軍火民用化的全球第一例。一個月前,第四批NSA相關網絡攻擊工具及文檔被Shadow Brokers組織公布,包含了涉及多個Windows係統服務(SMB、RDP、IIS)的遠程命令執行工具,其中就包括“永恒之藍”攻擊程序。

漏洞描述近期國內多處高校網絡和企業內網出現WannaCry勒索軟件感染情況,磁盤文件會被病毒加密,隻有支付高額贖金才能解密恢複文件,對重要數據造成嚴重損失。

根據網絡安全機構通報,這是不法分子利用NSA黑客武器庫泄漏的“永恒之藍”發起的蠕蟲病毒攻擊傳播勒索惡意事件。惡意代碼會掃描開放445文件共享端口的Windows機器,無需用戶任何操作,隻要開機上網,不法分子就能在電腦和服務器中植入勒索軟件、遠程控製木馬、虛擬貨幣挖礦機等惡意程序。

由於以前國內多次爆發利用445端口傳播的蠕蟲,部分運營商在主幹網絡上封禁了445端口,但是教育網及大量企業內網並沒有此限製而且並未及時安裝補丁,仍然存在大量暴露445端口且存在漏洞的電腦,導致目前蠕蟲的泛濫。

風險等級

360安全監測與響應中心對此事件的風險評級為:危急

影響範圍掃描內網,發現所有開放445 SMB服務端口的終端和服務器,對於Win7及以上版本的係統確認是否安裝了MS17-010補丁,如沒有安裝則受威脅影響。Win7以下的Windows XP/2003目前沒有補丁,隻要開啟SMB服務就受影響。

應急處置方法目前利用漏洞進行攻擊傳播的蠕蟲開始泛濫,360企業安全強烈建議網絡管理員在網絡邊界的防火牆上阻斷445端口的訪問,如果邊界上有IPS和360新一代智慧防火牆之類的設備,請升級設備的檢測規則到最新版本並設置相應漏洞攻擊的阻斷,直到確認網內的電腦已經安裝了MS17-010補丁或關閉了Server服務。

終端層麵暫時關閉Server服務。

檢查係統是否開啟Server服務:

1、打開 開始 按鈕,點擊運行,輸入cmd,點擊確定

2、輸入命令:netstat -an 回車

3、查看結果中是否還有445端口

感染處理對於已經感染勒索蠕蟲的機器建議隔離處置。

根治方法對於Win7及以上版本的操作係統,目前微軟已發布補丁MS17-010修複了“永恒之藍”攻擊的係統漏洞,請立即電腦安裝此補丁。出於基於權限最小化的安全實踐,建議用戶關閉並非必需使用的Server服務,操作方法見“應急處置方法”部分。

對於Windows XP、2003等微軟已不再提供安全更新的機器,推薦使用360“NSA武器庫免疫工具”檢測係統是否存在漏洞,並關閉受到漏洞影響的端口,以避免遭到勒索蠕蟲病毒的侵害。免疫工具下載地址:http://dl.360safe.com/nsa/nsatool.exe。這些老操作係統的機器建議加入淘汰替換隊列,盡快進行升級。

恢複階段建議針對重要業務係統立即進行數據備份,針對重要業務終端進行係統鏡像,製作足夠的係統恢複盤或者設備進行替換。