時間:2017-05-13 來源:互聯網 瀏覽量:

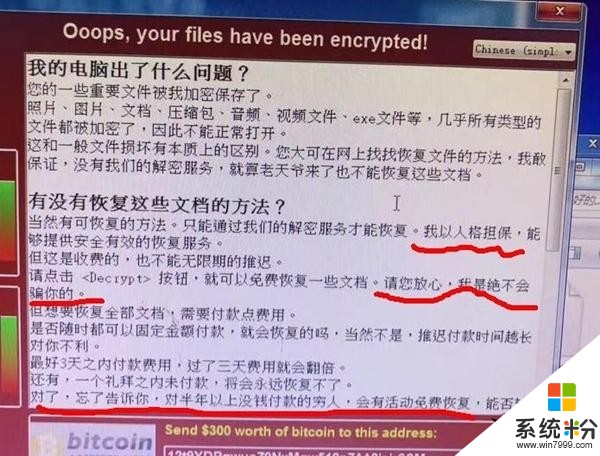

一個Windows敲詐勒索病毒這兩天在全國範圍內大規模爆發蔓延,企業、高校等內網環境尤其成為重災區。

該病毒主要利用了美國國家安全局(NSA)黑客工具包中的“永恒之藍”0day漏洞,使用RSA非對稱算法,對受感染係統的文件資料進行加密,而且沒有私鑰就無法解密,據此勒索巨額贖金,包括索要比特幣。

其實,對於Windows 7或更高版本係統,隻要安裝了微軟三月份發布的安全補丁(知識庫編號MS17-010),就能確保安全。

Windows Vista是在四月份正式停止安全支持的,所以也有幸得到了這枚補丁。

而更古老的Windows XP、Windows Server 2003以及此前停止支持的Windows 8就沒這麼幸運了,沒有補丁,隻要開啟SMB服務就會中招。

尤其是Windows XP,在國內仍然有大量的市場,特別是很多企業、公共機構因為各種原因未能升級,還在使用這套老係統,而且很多人都習慣關閉Windows自動更新,等於向病毒門戶大開。

但是鑒於問題實在太嚴重,微軟也緊急出手,發布了針對這三款係統的修補補丁,建議相關用戶立即下載更新。

微軟同時表示,Windows Defender今天也已經更新,可以檢測並攔截此病毒,識別為“Ransom:Win32/WannaCrypt”。

下載地址:

Windows XP SP2 64位:

http://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=a679cafc-d8da-4c2a-9709-17a6e6a93f4f

Windows XP SP3 32位:

http://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=9e189800-f354-4dc8-8170-7bd0ad7ca09a

Windows XP SP3 32位嵌入式:

http://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=d4d15d30-e775-4f6f-b838-d3caca05a5e9

Windows Server 2003 SP2 32位:

http://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=fdb0df5f-8994-4e43-a37b-82544a1eff68

Windows Server 2003 SP2 64位:

http://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=6e52528b-7754-49ba-b39e-2a2a2b7c8c3a

Windows 8 32位:

http://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=ec4f955a-2fe7-45e6-bde1-1de91cbe874f

Windows 8 64位:

http://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=22699699-94c3-4677-99e5-38cb4fb66401