時間:2020-01-19 來源:互聯網 瀏覽量:

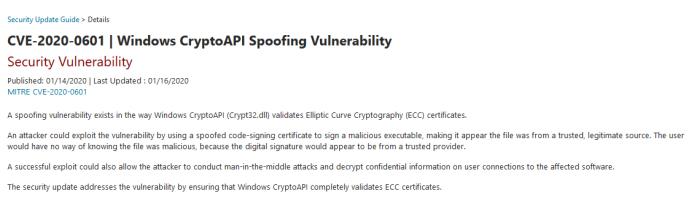

在最新公告中,微軟承認CVE-2020-0601帶來的高危影響,並表示WindowsCryptoAPI(Crypt32.dll)中用於驗證橢圓曲線密碼學(ECC)證書的方式中存在一個欺騙漏洞。黑客利用該漏洞可以簽署任意惡意可執行文件,將其偽裝成為受信任的合法來源。微軟表示:“成功利用此漏洞還可以使攻擊者進行中間人攻擊並解密機密信息。用戶與受影響軟件的連接。”

ECC橢圓曲線加密(Elliptic curve cryptography)是一種建立公開密鑰加密的算法,基於橢圓曲線數學,於1985年由Neal Koblitz和Victor Miller分別獨立提出的。ECC的主要優勢在於某些情況下比其他方法使用更小的密鑰(如RSA加密算法)來提供相當或更高等級的安全。

ECC橢圓曲線加密原理在於:設G為曲線上一點,d為一個整數令點Q = d.G,若給定d和G,很容易求出Q,若給定G和Q ,很難求出d。 其中Q為公鑰,d為私鑰。

CVE-2020-0601漏洞原理在於 win10 增加了對帶參數ECC密鑰的支持,但在 crypt32.dll 中做簽名驗證時,隻檢查匹配的公鑰 Q,而沒有檢查生成元 G。 公鑰 Q = dG,d 是私鑰。由於 win10 支持自定義生成元 G’,攻擊者可以提供 G’ = Q,d’ = e(單位元),使得 公鑰Q = dG = d’G’。 這兩對(Q, G)-(Q, G’)中 公鑰Q 相同,G 與 G’ 不同,由於驗證缺陷,隻檢測 公鑰Q。 從而,攻擊者用自己的私鑰 d’ 簽名,會被驗證通過,認為是官方私鑰d 做出的簽名。

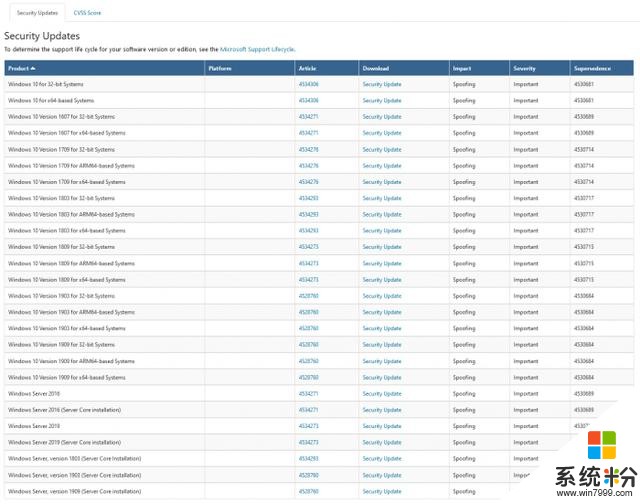

影響版本

Microsoft Windows 10 Version 1607 for 32-bit Systems

Microsoft Windows 10 Version 1607 for x64-based Systems

Microsoft Windows 10 Version 1709 for ARM64-based Systems

Microsoft Windows 10 Version 1803 for 32-bit Systems

Microsoft Windows 10 Version 1803 for ARM64-based Systems

Microsoft Windows 10 Version 1803 for x64-based Systems

Microsoft Windows 10 Version 1809 for 32-bit Systems

Microsoft Windows 10 Version 1809 for ARM64-based Systems

Microsoft Windows 10 Version 1809 for x64-based Systems

Microsoft Windows 10 Version 1903 for 32-bit Systems

Microsoft Windows 10 Version 1903 for ARM64-based Systems

Microsoft Windows 10 Version 1903 for x64-based Systems

Microsoft Windows 10 Version 1909 for 32-bit Systems

Microsoft Windows 10 Version 1909 for ARM64-based Systems

Microsoft Windows 10 Version 1909 for x64-based Systems

Microsoft Windows 10 for 32-bit Systems

Microsoft Windows 10 for x64-based Systems

Microsoft Windows 10 version 1709 for 32-bit Systems

Microsoft Windows 10 version 1709 for x64-based Systems

Microsoft Windows Server 1803

Microsoft Windows Server 1903

Microsoft Windows Server 1909

Microsoft Windows Server 2016

Microsoft Windows Server 2019

安全建議

建議盡快安裝2020年1月發布的補丁更新,以有效緩解Windows 10和Windows Server 2016/2019係統上的此漏洞。