時間:2017-05-09 來源:互聯網 瀏覽量:

5月8日,微軟公司官網發布安全公告通知客戶更新Microsoft惡意軟件保護引擎的遠程代碼執行漏洞(CVE-2017-0290)。全球80%的企業將受該漏洞影響,影響範圍覆蓋微軟win7、win8、win10等主要版本的操作係統。攻擊者可以利用該漏洞安裝程序、查看、更改或刪除數據, 以及創建具有完整用戶權限的新帳戶。

360安全監測與響應中心將持續關注該漏洞進展,並第一時間為您更新該漏洞信息。

參考編號:CVE-2017-0290威脅等級:危急影響係統及版本:影響範圍包括全部主要版本的Windows操作係統,對互聯網部分和企業內網部分會產生重大影響。

lMicrosoft Forefront Endpoint Protection 2010

lMicrosoft Endpoint Protection

lMicrosoft Forefront Security for SharePoint Service Pack 3

lMicrosoft System Center Endpoint Protection

lMicrosoft Security Essentials

lWindows Defender for Windows 7

lWindows Defender for Windows 8.1

lWindows Defender for Windows RT 8.1

lWindows Defender for Windows 10, Windows 10 1511, Windows 10 1607, Windows Server 2016, Windows 10 170

lWindows Intune Endpoint Protection

以上所有軟件如果使用了Microsoft Malware Protection Engine(mpengine.dll)版本小於等於1.1.13701.0 ,則受此漏洞影響。

漏洞描述:Microsoft Malware Protection Engine是微軟出品的惡意代碼防護解決方案,被默認安裝在Windows 8及上版本的操作係統中,對於Windows 8以前的操作係統中也很可能隨著係統更新被安裝。

近日Malware Protection Engine在實現機製上被發現存在一個遠程命令執行漏洞,遠程攻擊者可能利用此漏洞通過向攻擊對象發送惡意構造的文件在係統上執行任意指令。文件進入用戶係統的渠道包括並不僅限於郵件、網頁、即時通信工具等,隻要用戶有可能處理來源不可靠的文件都有可能被攻擊。

由於Malware Protection Engine工作在係統的底層,基於文件的漏洞利用甚至發生在應用程序處理之前,比如用戶在郵件客戶端處理郵件時還未真正打開郵件附件之前就會觸發漏洞導致攻擊,而且,惡意指令是以係統最高權限被執行,也就是說攻擊者能夠完全控製用戶的係統。目前關於此漏洞的技術細節完全公開,鑒於此漏洞的巨大影響麵,構成非常嚴重的現實威脅。微軟已經發布了相應的安全通告,強烈建議網絡管理員和用戶采取建議的應對措施以避免受到影響。

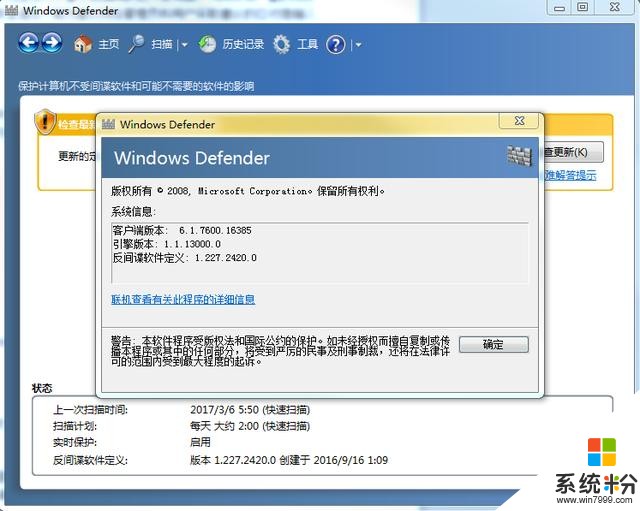

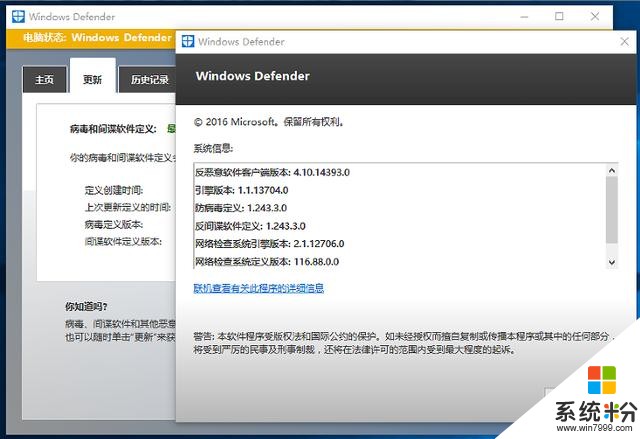

驗證方法:點擊“開始”按鈕,在搜索框中輸入“Windows Defender”,點擊出來的 “Windows Defender”的圖標,打開“Windows Defender”的控製麵板,在上麵的菜單中找到 “關於Windows Defender”。

Win7係統中的界麵如下:

Windows 10係統中的界麵如下:

其他Windows版本中的界麵類似。檢查“引擎版本”,如果其小於1.1.13701.0,而且係統開啟了Windows Defender服務,則當前係統受此漏洞影響。

2. 如果係統安裝了第三方病毒防護工具如360天擎,Windows Defender會被關閉,此時則不受漏洞 影響。

如果短期內無法更新Windows Defender係統,請在係統的服務管理器中關閉Windows Defender服務。

修複建議:檢查是否安裝更新,對於受影響的軟件,請驗證Microsoft惡意軟件防護引擎版本是否為1.1.13704.0或更高版本。

如果必要的話,請安裝更新。企業反惡意軟件部署的管理員應確保其更新管理軟件被配置為自動更新和部署,該更新會在48小時內生效。有關如何手動更新Microsoft惡意軟件防護引擎和惡意軟件定義的詳細信息,請參閱Microsoft知識庫文章2510781。

文章鏈接:

https://support.microsoft.com/zh-cn/help/2510781/microsoft-malware-protection-engine-deployment-information

參考鏈接:漏洞詳細信息可以參考如下鏈接:

https://bugs.chromium.org/p/project-zero/issues/detail?id=1252&desc=5

https://technet.microsoft.com/en-us/library/security/4022344

http://m.bobao.360.cn/learning/detail/3826.html