時間:2018-04-04 來源:互聯網 瀏覽量:

4月4日消息 2017年4月發生的利用“永恒之藍”漏洞的電腦勒索病毒攻擊還讓人記憶猶新。近日,騰訊禦見威脅情報中心發現“魔鬼”撒旦(Satan)勒索病毒攜“永恒之藍”漏洞攻擊工具卷土重來,其專注加密服務器數據文件,並用中英韓三國語言勒索0.3個比特幣作為贖金。

目前騰訊安全已經可以查殺撒旦(Satan)勒索病毒。騰訊安全技術專家指出,撒旦(Satan)勒索病毒的攻擊重心在於服務器數據庫,提醒各企業用戶及時修複係統漏洞。據悉,目前已有國內用戶中招,其威脅範圍也在不斷擴大。

經分析發現,撒旦(Satan)勒索病毒主要針對服務器的數據庫進行攻擊加密,後綴為.mdf、.ldf、.myd、myi、frm、dbf、.bak、.sql、.rar、.zip、.dmp等的文件,極易被該勒索病毒加密。對於擁有大量重要數據的企業用戶而言,被加密的服務器數據庫文件若無備份,將對企業正常業務造成不可逆的破壞。

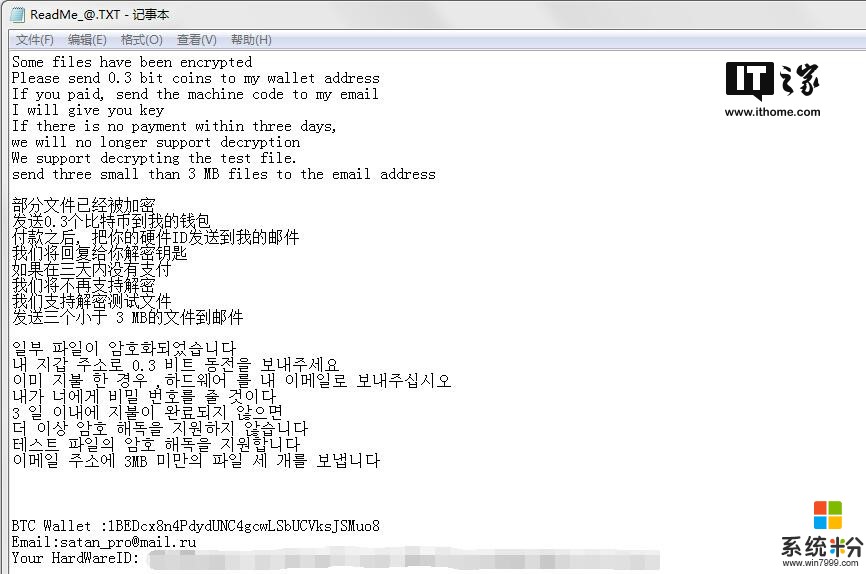

此外,撒旦(Satan)勒索病毒非常國際化,從提供英語、漢語和韓語三種語言的勒索信息可以看出其並非針對單個地區進行攻擊。根據勒索信息提示,受害者要想解密被加密的數據庫文件,需要向不法分子支付0.3個比特幣作為贖金,若三天內沒有支付,文件將再也無法解密。

(Satan勒索病毒的勒索信息)

專家表示,雖然利用“永恒之藍”漏洞攻擊工具進行襲擊的撒旦(Satan)勒索病毒來勢洶洶,但隻要及時安裝係統補丁就能有效防禦此類攻擊。個人用戶日常應養成良好的電腦使用習慣,做好對抗勒索病毒的事前防禦工作:盡量關閉不必要的端口;采用高強度的密碼,防止被黑客暴力破解;及時修複係統高危漏洞。