時間:2018-03-21 來源:互聯網 瀏覽量:

Intel近日官方宣布, 已經為過去五年的所有CPU處理器產品打上了漏洞補丁 ,並且將在下一代產品中重新設計硬件,天然免疫漏洞。

至此,鬧得沸沸揚揚的Spectre幽靈、Meltdown熔斷兩大漏洞事件可以說告一段落了,那麼,這倆讓整全行業緊張、全球用戶恐慌的漏洞到底是什麼呢?

為了方便用戶了解, Intel放出一段視頻 ,通俗地對漏洞作了一番科普。

首先, 幽靈、熔斷漏洞是Google Project Zero團隊發現的三個安全漏洞變體1的統稱,其中漏洞變體1與變體2是幽靈漏洞的不同方麵,因為它們都是通過欺騙方式執行的,而幽靈是《007》電影中與詹姆斯·邦德對抗的邪惡組織的名稱。

漏洞變體3就是熔斷漏洞,因為它可以有效地“熔斷”處理器的安全防護。

這裏我們以漏洞變體2來舉例說明。

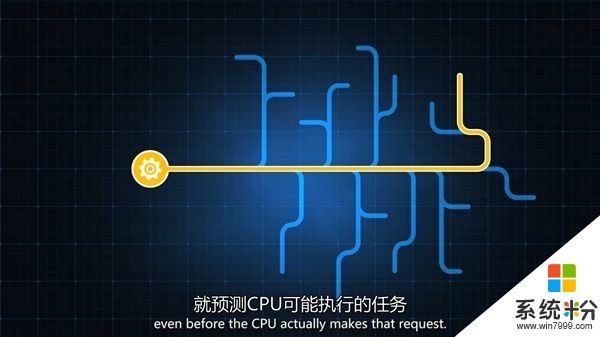

它利用了計算機的一項重要特性,即 預測執行(speculative execution) 。預測執行可以加強CPU的速度與性能,在CPU實際發出請求之前,就預測CPU可能執行的任務。

預測執行功能就像是一個探路員,運行在CPU的眾多其他功能和能力之前。它的目標是通過預先探索CPU的各種可能任務,為整個係統加速。

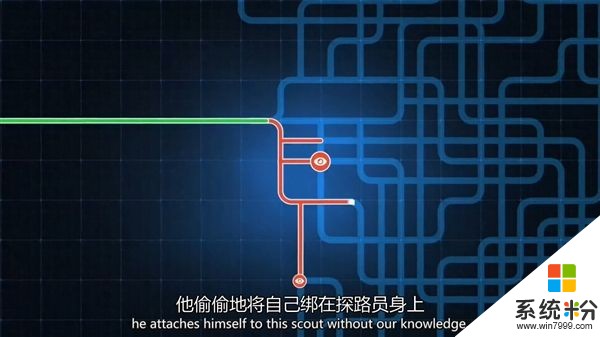

想象一下當我們的探路員走到半路,遇到一個多岔路口的情況:一個引導員突然出現,指揮它走一條特定的路線。

但不幸的是, 那個引導員其實是個壞人,是通過惡意程序進入的係統。

隨著我們通過路口,這個壞人偷偷地將自己綁在探路員身上,那麼他就可能看到我們的探路員在這部分路途中看到的一部分東西,包括隱私信息。

最終,探路員會發覺自己走了一條錯誤的路,然後回到最初的岔路口,重回正軌,但那時,壞人可能已經獲取了自己想要的信息。

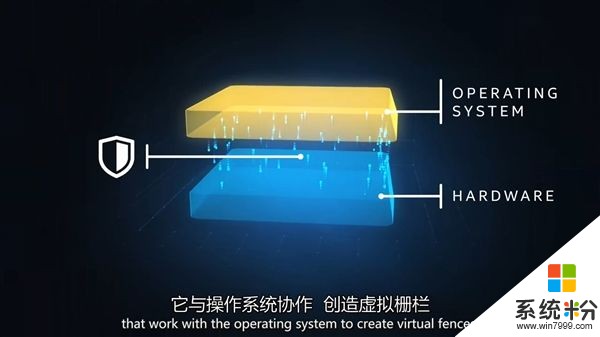

Intel已經設計出一組新的CPU硬件功能,與操作係統協作,創造虛擬柵欄,保護係統與其中保存的數據免受這種運用預測執行方法的攻擊。

在我們剛剛舉的例子裏,它可以讓潛在的引導員,或者說壞人,完全遠離計算機的決策進程,無法影響探路員所走的路線。

結果就是,這種解決方案既可以保留預測執行的眾多益處,又能同時解決漏洞變體2的威脅。