時間:2018-01-04 來源:互聯網 瀏覽量:

近段時間,由於“降頻門”事件,讓蘋果幾乎成為了眾矢之的。而近日,科技刊物《The Register》發表文章稱,英特爾微處理器中的漏洞需要升級計算機操作係統,而且漏洞修複最高會讓芯片運行速度降低30%。此消息一出也把英特推上了風口浪尖。而且,這次由Intel服務器CPU產品誘發的安全事故的規模貌似正在擴大,確認波及到的還有ARM和AMD,也就是說,近二十年來生產的幾乎一切手機、電腦、雲計算產品都在風險之列,而蘋果和穀歌則表示已經陸續推出了補丁,用以防範黑客利用該漏洞對硬件設備造成攻擊或用戶數據的泄露。

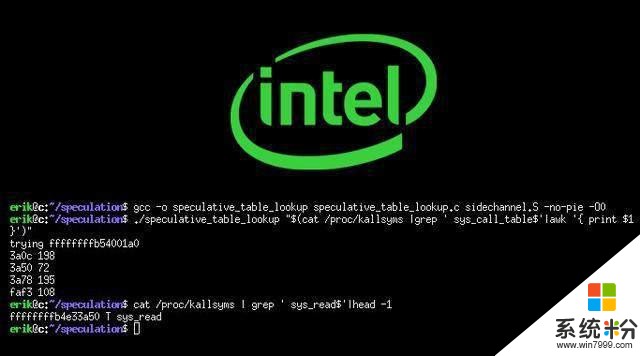

據悉,所謂事情的起源Intel的CPU架構(近十年的產品都涉及)被發現核心內存泄漏,有可能讓惡意腳本直接讀取核心內存,拿走敏感信息。同時,外部研究者稱,Intel無法通過BIOS更新修複,Linux內核甚至Windows NT都要跟著填坑才行。對此,在周三英特爾公司已經承認了芯片中的設計漏洞可能被黑客利用盜取數據,同時宣稱公司正在尋找一種不會明顯降低計算機速度的解決方案。但是,其也矢口否認,漏洞補丁會讓使用英特爾芯片的計算機陷入卡頓狀態。英特爾公司稱:“最近的報告稱這些卡頓完全是由於英特爾產品的漏洞或者缺陷導致的,這是不正確的。根據數據分析,來自不同供應商而且使用了不同處理器和操作係統的多種計算機設備都存在這一問題。英特爾已經開始提供軟件和硬件升級來緩解這一問題。”

好在,目前,英特爾這一漏洞獲得了一個“保護期”,即漏洞信息尚未在網絡上被公開,英特爾、微軟、蘋果等公司正在加班加點研究解決辦法。這一漏洞存在於英特爾公司在過去十年生產的x86處理器中,受影響的個人電腦中,也包括了采用macOS操作係統的蘋果電腦。略微糟糕的是,英特爾公司本身無法采用固件升級的方式解決這一漏洞,導致微軟、蘋果等操作係統開發商各自尋求修補方法。從理論上,消費者也能夠更換一枚不包括這一漏洞的英特爾CPU,不過除了少數科技發燒友之外,普通個人電腦用戶很難實施更換處理器的解決辦法。

據悉,目前被曝出的兩個漏洞中,一個漏洞隻存在於英特爾芯片中,但另一個漏洞影響到了包括筆記本電腦、台式機、智能手機、平板電腦和互聯網服務器在內的所有硬件設備。英特爾和ARM堅持認為,該問題不屬於設計缺陷,但仍要求用戶下載補丁,對操作係統進行更新來修複它。 現在,安全人員將兩個新的漏洞命名為Meltdown(熔斷)和Spectre(幽靈),其中Meltdown允許低權限、用戶級別的應用程序“越界”訪問係統級的內存,從而造成數據泄露。而Spectre則可以騙過安全檢查程序,使得應用程序訪問內存的任意位置。

據發現“熔斷”漏洞的格拉茨工業大學丹尼爾-格魯斯(Daniel Gruss)表示,“‘熔斷’可能是迄今為止發現的最糟糕的處理器漏洞之一。”他表示,“熔斷”在短期內是非常嚴重的問題,但通過軟件補丁能夠修複這一問題。據悉,目前,Meltdown已經被Linux、macOS修複,穀歌也號稱修複(應該是安卓),微軟也在對修正該問題的Windows更新包進行測試,預計將在下周二發布的補丁中對Windows係統作出必要調整。這些調整已經在去年11月和12月推送給了Windows Insider內部測試者。

微軟給出的解釋是:

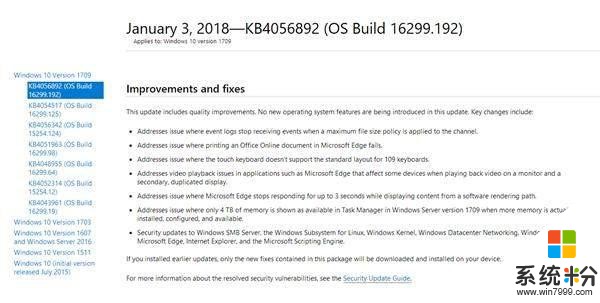

1、Windows Insider用戶在過去兩個月也就是去年就已經修複了。

2、日前,微軟麵向Windows 10正式版用戶發布了緊急安全更新KB4056892,升級後係統版本號迭代到 Build 16299.192。不過,Spectre由於複雜度更高、極為頑固,暫時還無解,修複正在進行中。

按照開發人員 Alex Ionescu 的說法,蘋果在12月6日發布的 macOS 10.13.2 中對大部分的內核安全漏洞進行了修複,在他的測試中,與運行 macOS High Sierra 10.13.1 的機型相比,運行 10.13.2 時係統性能沒有明顯下降,並且蘋果還將在 10.13.3 版本中提供更多補丁軟件。

穀歌則在官方博客中表示,英特爾和其他公司員工計劃在1月9日正式對外公布這一問題。穀歌稱,該公司在2017年6月1日向受影響的公司告知了“幽靈”漏洞,並在2017年7月28日又向他們告知了“熔斷”漏洞。英特爾 CEO 已經證實,該問題最先是被 Google 的 Project Zero 團隊發現的。

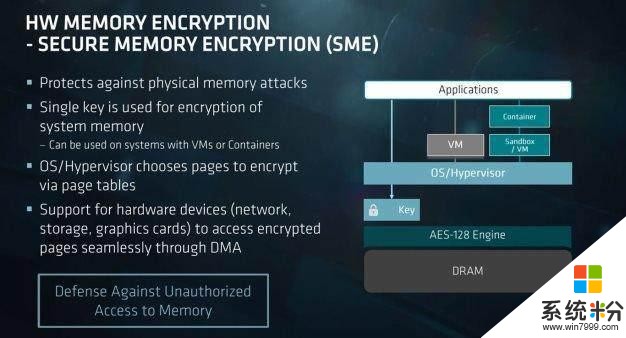

AMD安全內存加密技術應用在EPYC服務器CPU中

Intel首席執行官Brian Krazanich在與媒體的談話中提及到這一事件,他說據Intel所知,目前還沒有人利用這個漏洞進行攻擊。另外,在外媒的報道中,Intel還表示,不單隻有自己的處理器有問題,包括AMD和ARM的處理器也有類似缺陷,但是,AMD馬上針對這個問題做了回應,稱由於AMD的處理器架構設計和Intel不同,可認為他們的產品安全風險接近零。並且,《The Register》更早的報告中稱,AMD芯片並未受到影響,這一報告似乎也給AMD公司帶來了股價上升。

ARM公司發言人Phil Hughes確認了ARM正與AMD和英特爾合作修複研究人員發現的安全漏洞,但是也聲稱這不是一種結構性漏洞,而且補丁已經分享給公司的合作夥伴,其中就包含大多數手機製造商。隻有特定的惡意代碼已經在設備上運行時,這種方法才會有效。最糟糕的情況是可能會有一小部分數據被黑客訪問。

而對於媒體報道中提到的,“在打上補丁之後,舊款處理器的性能有可能會受到影響”的說法,英特爾CEO則表示:“對性能的影響,取決於工作負載的多少。普通用戶感受不到太明顯的差別,未來的更新還會改善這一點”。