時間:2017-09-15 來源:互聯網 瀏覽量:

事件背景

8月24日,360核心安全事業部捕獲到一新型的office高級威脅攻擊。12日,微軟進行了大規模安全更新,其中包括CVE-2017-8759。同一時間,FireEye也公布了其發現的CVE-2017-8759野外利用。因為該漏洞影響範圍廣,利用難度低,360CERT緊急對其跟進分析。發出預警通報。

危險等級

[+]嚴重

影響範圍:

Microsoft .NET Framework 4.7Microsoft .NET Framework 4.6.2Microsoft .NET Framework 4.6.1Microsoft .NET Framework 4.6Microsoft .NET Framework 4.5.2Microsoft .NET Framework 3.5.1Microsoft .NET Framework 3.5Microsoft .NET Framework 2.0 SP2漏洞定位

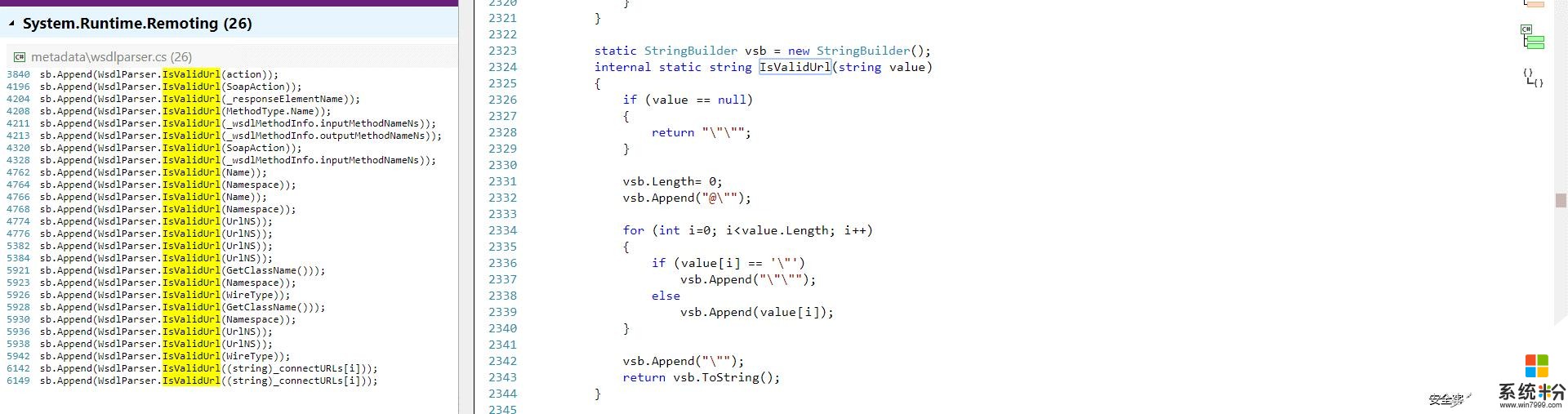

CVE-2017-8759漏洞原因為對wsdl的xml處理不當,如果提供的包含CRLF序列的數據,則IsValidUrl不會執行正確的驗證。查閱.NET源碼,定位到了問題處理接口:

以及漏洞觸發點:

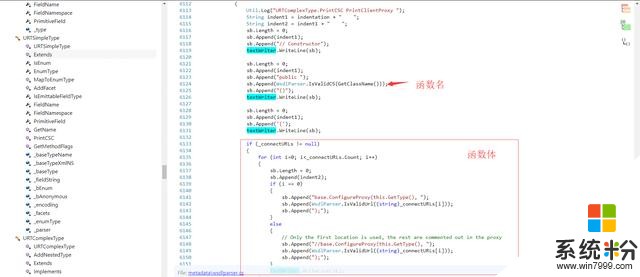

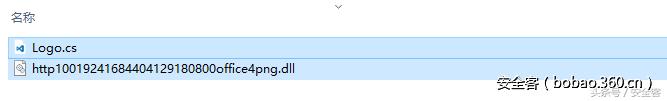

函數此處生成logo.cs並調用csc.exe進行編譯為dll,捕獲到cs源文件以及生成的dll。

整個過程為:

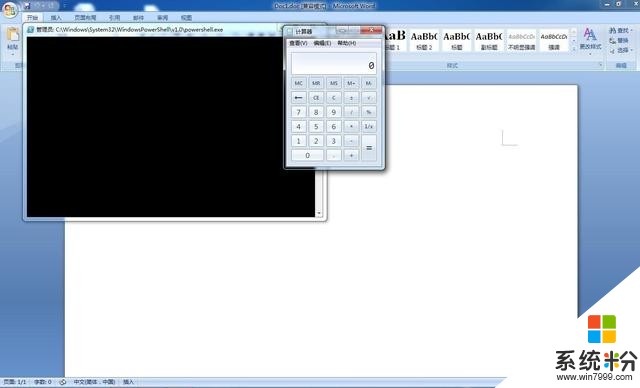

1. 請求惡意的SOAP WSDL2. .NET Framework的System.Runtime.Remoting.ni.dll中的IsValidUrl驗證不當3. 惡意代碼通過.NET Framework的System.Runtime.Remoting.ni.dll中PrintClientProxy寫入cs文件。4. csc.exe對cs文件編譯為dll5. Office加載dll6. 執行惡意代碼漏洞驗證

修複方案

針對該漏洞的攻擊樣本,360安全衛士已在第一時間跟進查殺,請廣大用戶近期不要打開來路不明的office文檔,同時相關單位也需要警惕此類0day漏洞的定向攻擊,並使用360安全衛士安裝漏洞補丁和防禦可能的漏洞攻擊。

安全公告: https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2017-8759

時間線

2017年8月24日 360核心安全事業部捕獲攻擊樣本

2017年9月12日 微軟發布安全更新,包含此漏洞

2017年9月12日 FireEye發布野外利用分析

2017年9月13日 360核心安全事業部發布預警分析

2017年9月14日 360CERT跟進發布安全預警