時間:2017-08-16 來源:互聯網 瀏覽量:

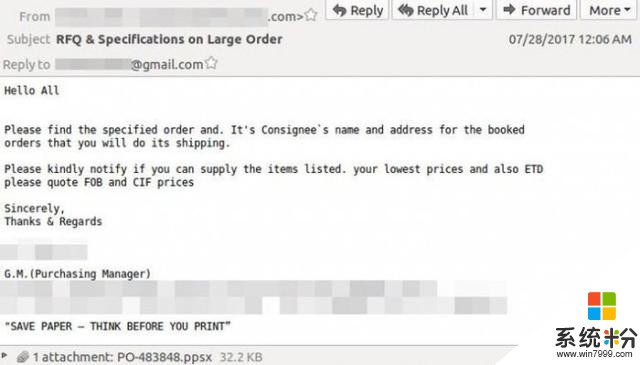

網絡犯罪分子通過微軟PowerPoint利用Windows對象鏈接嵌入(OLE)界麵中的一個漏洞來安裝惡意軟件。根據安全公司趨勢科技的報告顯示,該接口通常被惡意RTF文件(RTF)文件利用,這種攻擊從包含附件的網絡釣魚電子郵件中開始,惡意軟件偽裝成PPSX文件。這是一種僅允許播放幻燈片的PowerPoint文件,不可編輯。如果接收器下載並打開它,內容將隻顯示文本“CVE-2017-8570”,這是微軟 Office的另外一個漏洞編號。

該文件將觸發編號為CVE-2017-0199的漏洞,然後將開始感染主機,惡意代碼通過PowerPoint動畫運行。隨後,將下載一個名為“logo.doc”的文件。該文檔實際上是一個具有JavaScript代碼的XML文件,該代碼運行PowerShell命令來下載名為“RATMAN.exe”的新程序,這是一種名為Remcos的遠程訪問工具的特洛伊木馬版本,之後建立與Command&Control服務器的連接。

Remcos可以記錄擊鍵,截取屏幕截圖,錄製視頻和音頻,並下載更多的惡意軟件。它還可以讓攻擊者完全控製受感染的計算機。為了保護自身,惡意文件使用了一個未知的.NET保護器,這使安全研究人員難以對其進行分析。最終,由於CVE-2017-0199的檢測方法專注於RTF文件,因此使用PowerPoint文件允許攻擊者逃避防病毒檢測。但是,趨勢科技確實注意到,微軟已經在4月份通過最新安全補丁解決了這個漏洞。